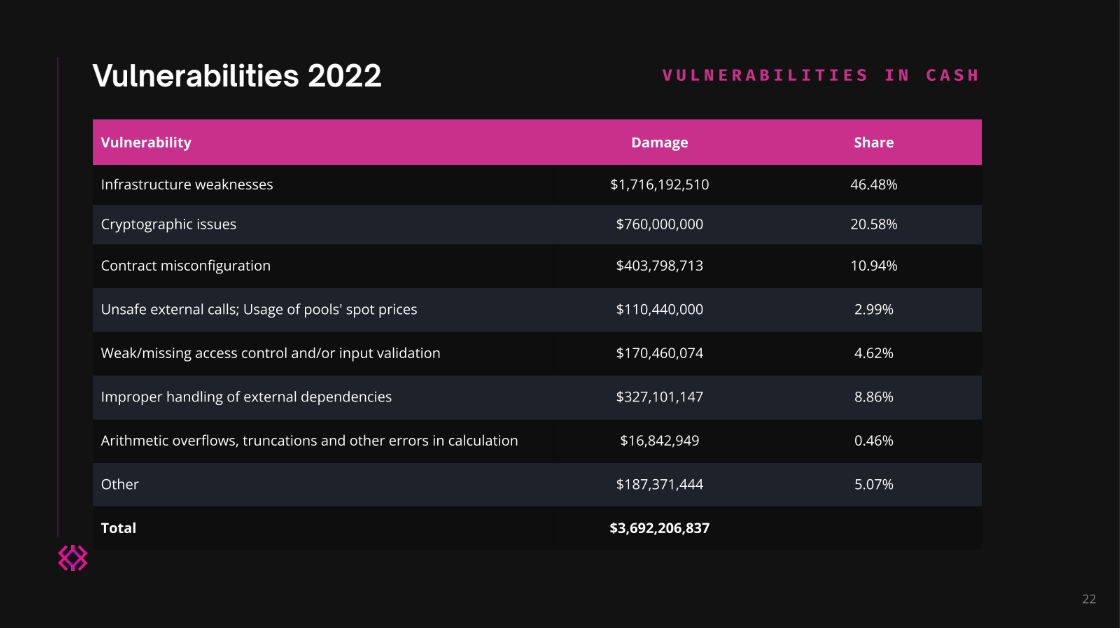

В новом отчете платформы безопасности блокчейна Immunefi предполагается, что почти половина всей криптовалюты, потерянной в результате эксплойтов Web3, связана с проблемами безопасности Web2, такими как утечка закрытых ключей. В отчете, опубликованном 15 ноября, рассматривается история криптоэксплойтов в 2022 году, классифицируя их по различным типам уязвимостей. Он пришел к выводу, что полные 46,48% криптовалют, потерянных в результате эксплойтов в 2022 году, произошли не из-за недостатков смарт-контрактов, а скорее из-за «слабостей инфраструктуры» или проблем с компьютерными системами развивающейся фирмы.

Если рассматривать количество инцидентов, а не ценность потерянной криптовалюты, уязвимости Web2 составляли меньшую часть от общего числа — 26,56%, хотя они по-прежнему оставались второй по величине категорией.

В отчете Immunefi исключены мошенничества с выходом или другие виды мошенничества, а также эксплойты, произошедшие исключительно из-за рыночных манипуляций. Рассматривались только атаки, произошедшие из-за уязвимости безопасности. Было обнаружено, что из них атаки делятся на три широкие категории. Во-первых, некоторые атаки происходят из-за того, что смарт-контракт содержит конструктивный недостаток. В качестве примера уязвимости Immunefi привела взлом моста BNB Chain. Во-вторых, некоторые атаки происходят потому, что, хотя смарт-контракт спроектирован хорошо, код, реализующий этот дизайн, имеет недостатки. В качестве примера этой категории Immunefi привела взлом Qbit.

Наконец, третья категория уязвимостей — это «слабости инфраструктуры», которые Immunefi определил как «ИТ-инфраструктуру, на которой работает смарт-контракт — например, виртуальные машины, закрытые ключи и т. д.». В качестве примера уязвимости такого типа Immunefi привела взлом моста Ronin, который был вызван тем, что злоумышленник получил контроль над 5 из 9 подписей валидаторов узлов Ronin.

Immunefi разбил эти категории на подкатегории. Что касается недостатков инфраструктуры, то они могут быть вызваны утечкой сотрудником закрытого ключа (например, путем передачи его по незащищенному каналу), использованием слабой парольной фразы для хранилища ключей, проблемами с двухфакторной аутентификацией, перехватом DNS, Взлом BGP, компрометация горячего кошелька или использование слабых методов шифрования и сохранение их в открытом виде.

Хотя эти уязвимости инфраструктуры вызвали наибольшее количество потерь по сравнению с другими категориями, второй по величине причиной потерь стали «криптографические проблемы», такие как ошибки дерева Меркла, воспроизводимость сигнатур и генерация предсказуемых случайных чисел. Криптографические проблемы привели к 20,58% от общей стоимости потерь в 2022 году.

Другой распространенной уязвимостью был «слабый/отсутствующий контроль доступа и/или проверка ввода», говорится в отчете. Этот тип дефектов привел лишь к 4,62% потерь в стоимостном выражении, но он внес наибольший вклад в число инцидентов, поскольку 30,47% всех инцидентов были вызваны им.

Источник