Взрывоопасность и высокая долларовая стоимость невзаимозаменяемых токенов (NFT), по-видимому, либо отвлекает инвесторов от повышения их операционной безопасности, чтобы избежать эксплойтов, либо хакеры просто охотятся за деньгами и используют очень сложные стратегии для взлома кошельков коллекционеров.

По крайней мере, так было со мной в прошлом, когда после того, как я попался на классическое сообщение, отправленное мне через Discord, из-за которого я медленно, но слишком быстро потерял свои самые ценные активы.

Большинство мошеннических действий в Discord происходят очень похожим образом, когда хакер берет список участников на сервере, а затем отправляет им прямые сообщения в надежде, что они клюнут на приманку.

ВНИМАНИЕ: сегодня вечером в Discord происходит несколько мошеннических действий. ВОПРОС ВСЕМ. Прежде чем переходить по ссылкам, проверьте вчетверо, от кого они и законны ли они. Затем проверьте еще 12 раз в Твиттере через надежные источники.

— Фарох (@farokh) 27 октября 2021 г.

«Это случается с лучшими из нас» — это не те слова, которые вы хотели бы услышать по отношению к взлому. Вот три основные вещи, которые я узнал из своего опыта о том, как удвоить безопасность, начиная с минимизации использования горячего кошелька и просто игнорируя ссылки, отправленные в DM.

Краткий курс по аппаратным кошелькам

После моего взлома мне сразу же напомнили, и я не могу повторить это достаточно, никогда не делитесь своей исходной фразой. Никто не должен просить об этом. Я также понял, что больше не могу отказываться от безопасности в пользу удобства.

Да, с горячими кошельками проще и быстрее торговать, но они не имеют дополнительной защиты в виде пин-кода и парольной фразы, как в аппаратном или холодном кошельке.

Горячие кошельки, такие как MetaMask и Coinbase, подключены к Интернету, что делает их более уязвимыми для взлома.

В отличие от горячих кошельков, холодные кошельки — это приложения или устройства, в которых закрытые ключи пользователя находятся в автономном режиме и не подключаются к Интернету. Поскольку аппаратные кошельки работают в автономном режиме, они предотвращают несанкционированный доступ, взломы и типичные уязвимости систем, которые могут возникнуть в онлайн-режиме.

4/ ИСПОЛЬЗУЙТЕ АППАРАТНЫЙ КОШЕЛЕК

— richard.ETH (マ, マ) gm NFT.NYC (@richerd) 2 февраля 2022 г.

Аппаратный кошелек хранит ключи с вашего основного устройства. На вашем устройстве могут быть вредоносные программы, кейлоггеры, устройства захвата экрана, файловые инспекторы, которые также могут отслеживать ваши ключи.

Я рекомендую Ledger Nano https://t.co/LoT5lbZc0L

Более того, аппаратные кошельки позволяют пользователям устанавливать персональный пин-код для разблокировки своего аппаратного кошелька и создавать секретную фразу-пароль в качестве дополнительного уровня безопасности. Теперь хакеру нужно знать не только фразу восстановления и пин-код, но и кодовую фразу для подтверждения транзакции.

О парольных фразах не так много говорят, как о начальных фразах, поскольку большинство пользователей могут не использовать аппаратный кошелек или быть знакомыми с загадочной парольной фразой.

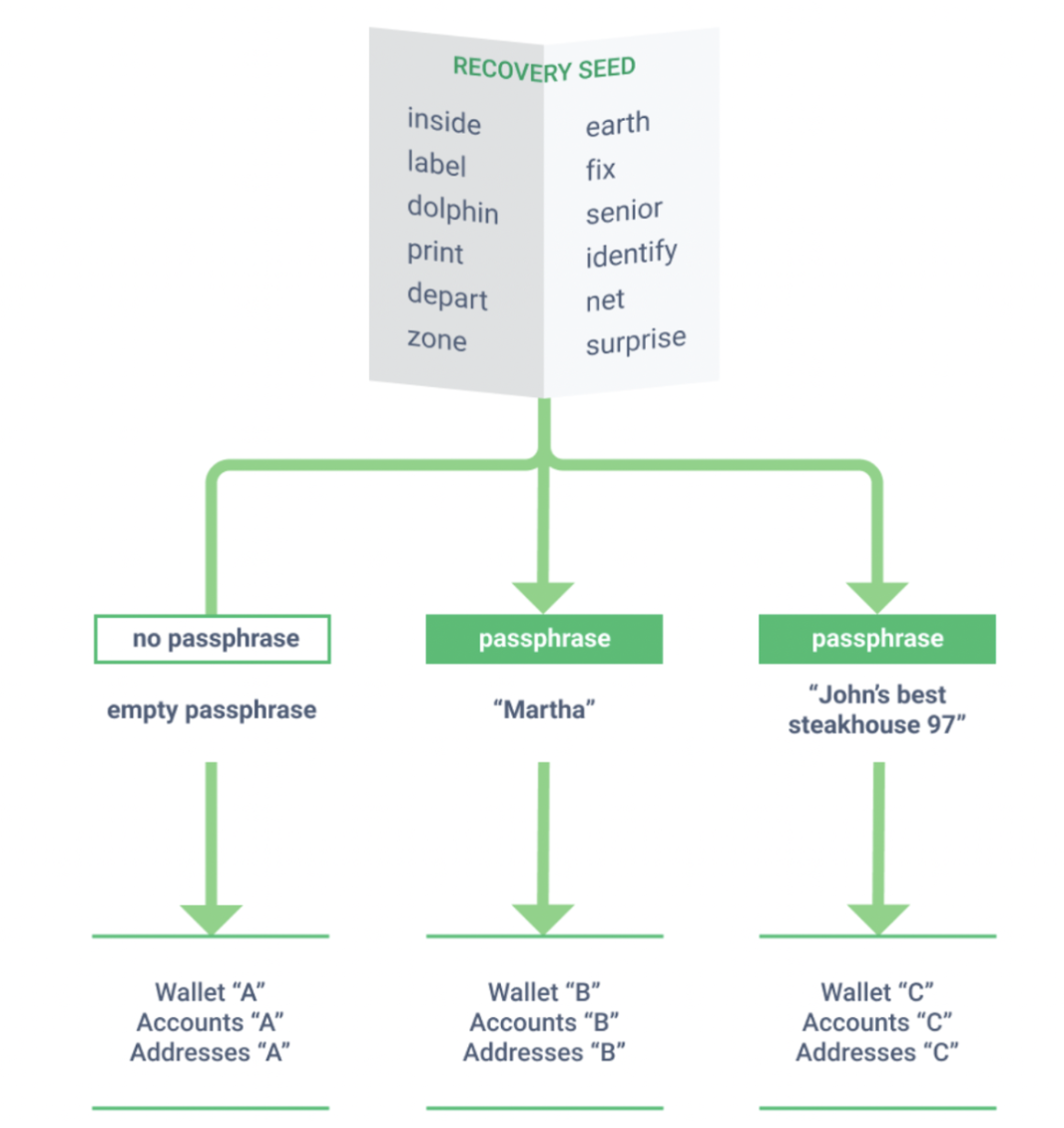

Доступ к сид-фразе разблокирует набор соответствующих ей кошельков, но парольная фраза также может сделать то же самое.

Как работают пароли?

Парольные фразы во многих отношениях являются расширением исходной фразы, поскольку они смешивают случайность данной исходной фразы с личным вводом пользователя для вычисления совершенно другого набора адресов.

Думайте о фразах-паролях как о возможности разблокировать целый набор скрытых кошельков поверх тех, которые уже созданы устройством. Неверной фразы-пароля не бывает, и их можно создать бесконечное количество. Таким образом, пользователи могут сделать все возможное и создать кошельки-приманки в качестве правдоподобного отрицания, чтобы рассеять любой потенциальный взлом от основного кошелька.

Эта функция полезна при разделении цифровых активов между учетными записями, но ужасна, если ее забыть. Единственный способ для пользователя повторно получить доступ к скрытым кошелькам — ввести точную парольную фразу, символ за символом.

Подобно исходной фразе, парольная фраза не должна соприкасаться ни с одним мобильным или сетевым устройством. Вместо этого его следует сохранить на бумаге и хранить в безопасном месте.

Как настроить парольную фразу на Trezor

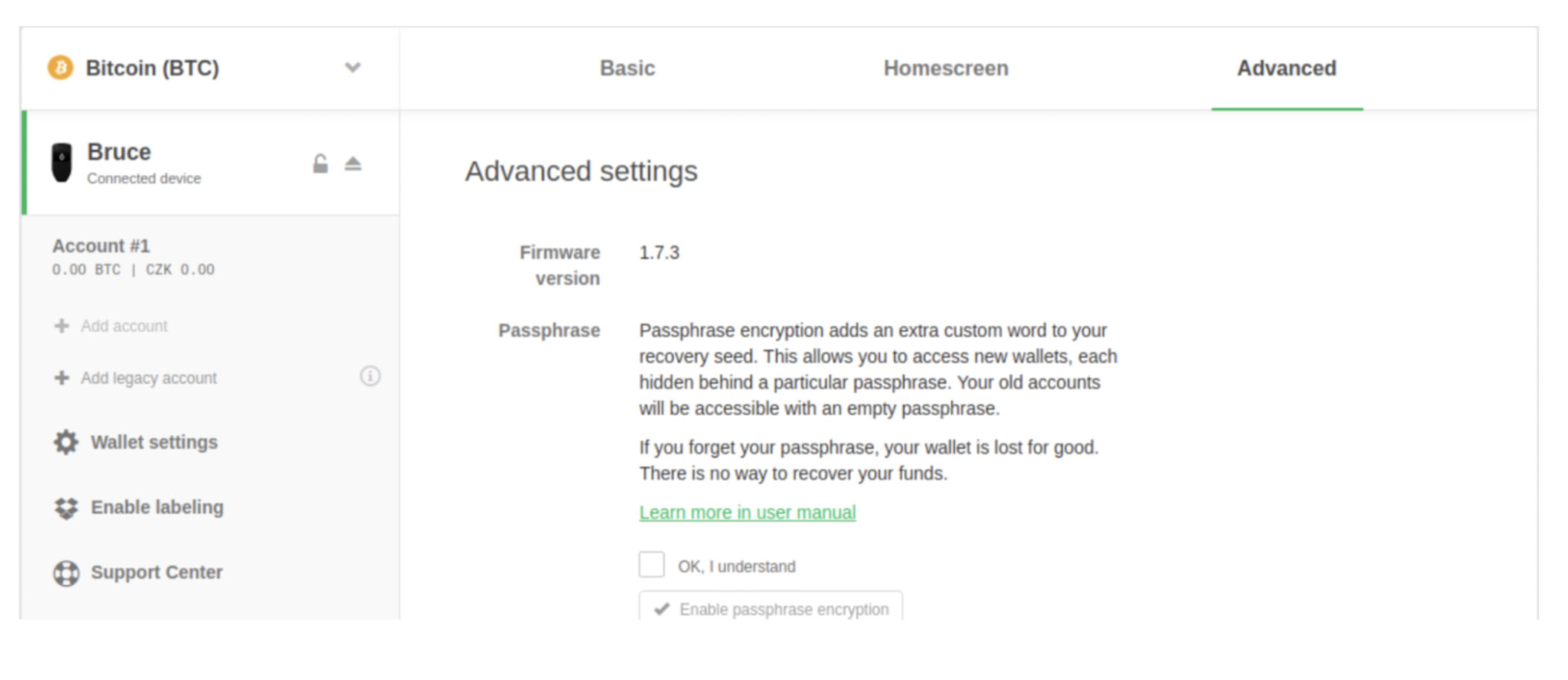

После установки, подключения и разблокировки аппаратного кошелька пользователи, желающие включить эту функцию, могут сделать это двумя способами. Если пользователь находится в своем кошельке Trezor, он нажмет вкладку «Дополнительные настройки», где найдет флажок, чтобы включить функцию парольной фразы.

Точно так же пользователи могут включить эту функцию, если они находятся в пакете Trezor, где они также могут видеть, обновлена ли их прошивка и установлен ли их пин-код.

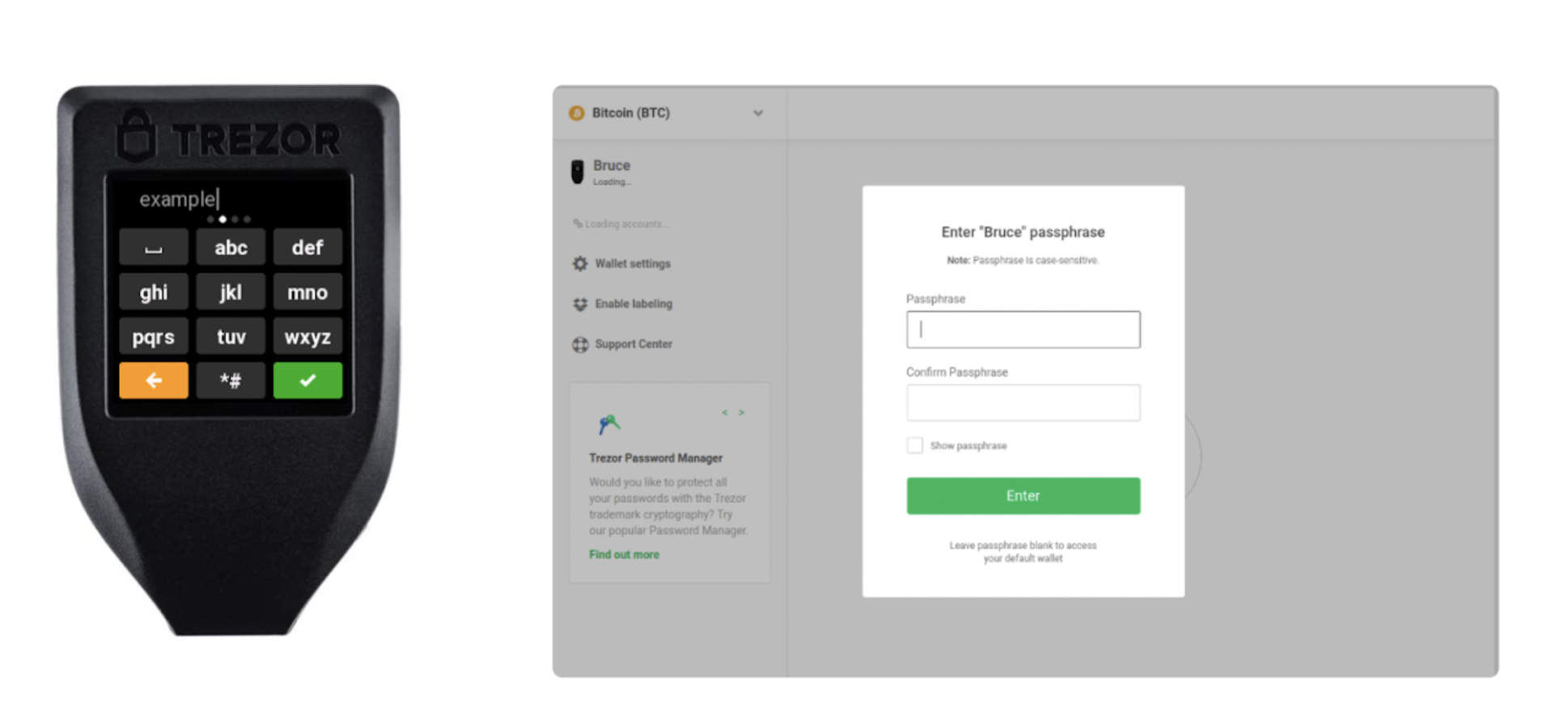

Существуют две разные модели Trezor, Trezor One и Trezor Model T, обе из которых позволяют пользователям активировать парольные фразы разными способами.

Trezor Model One предлагает пользователям только возможность ввести свою парольную фразу в веб-браузере, что не очень удобно в случае заражения компьютера. Тем не менее, Trezor Model T позволяет пользователям использовать сенсорную панель устройства для ввода парольной фразы или ввода ее в веб-браузере.

На обеих моделях после ввода парольной фразы она появится на экране устройства в ожидании подтверждения.

Обратная сторона безопасности

Есть риски для безопасности, хотя это звучит нелогично. То, что делает фразу-пароль настолько надежной в качестве второго шага аутентификации по сид-фразе, именно делает ее уязвимой. Если они забыты или потеряны, активы равнозначны исчезновению.

Конечно, эти дополнительные уровни безопасности требуют времени и дополнительных мер предосторожности и могут показаться немного чрезмерными, но мой опыт стал тяжелым уроком в том, чтобы взять на себя ответственность за обеспечение безопасности каждого актива.

Источник