Новое вредоносное ПО, обнаруженное в macOS Apple, связанное с северокорейской хакерской группой Lazarus, как сообщается, нацелено на инженеров блокчейна платформы обмена криптовалютой.

Согласно анализу Elastic Security Labs, вредоносное ПО для macOS «KandyKorn» представляет собой скрытый бэкдор, способный извлекать данные, просматривать список каталогов, загружать/скачивать файлы, безопасно удалять, завершать процессы и выполнять команды.

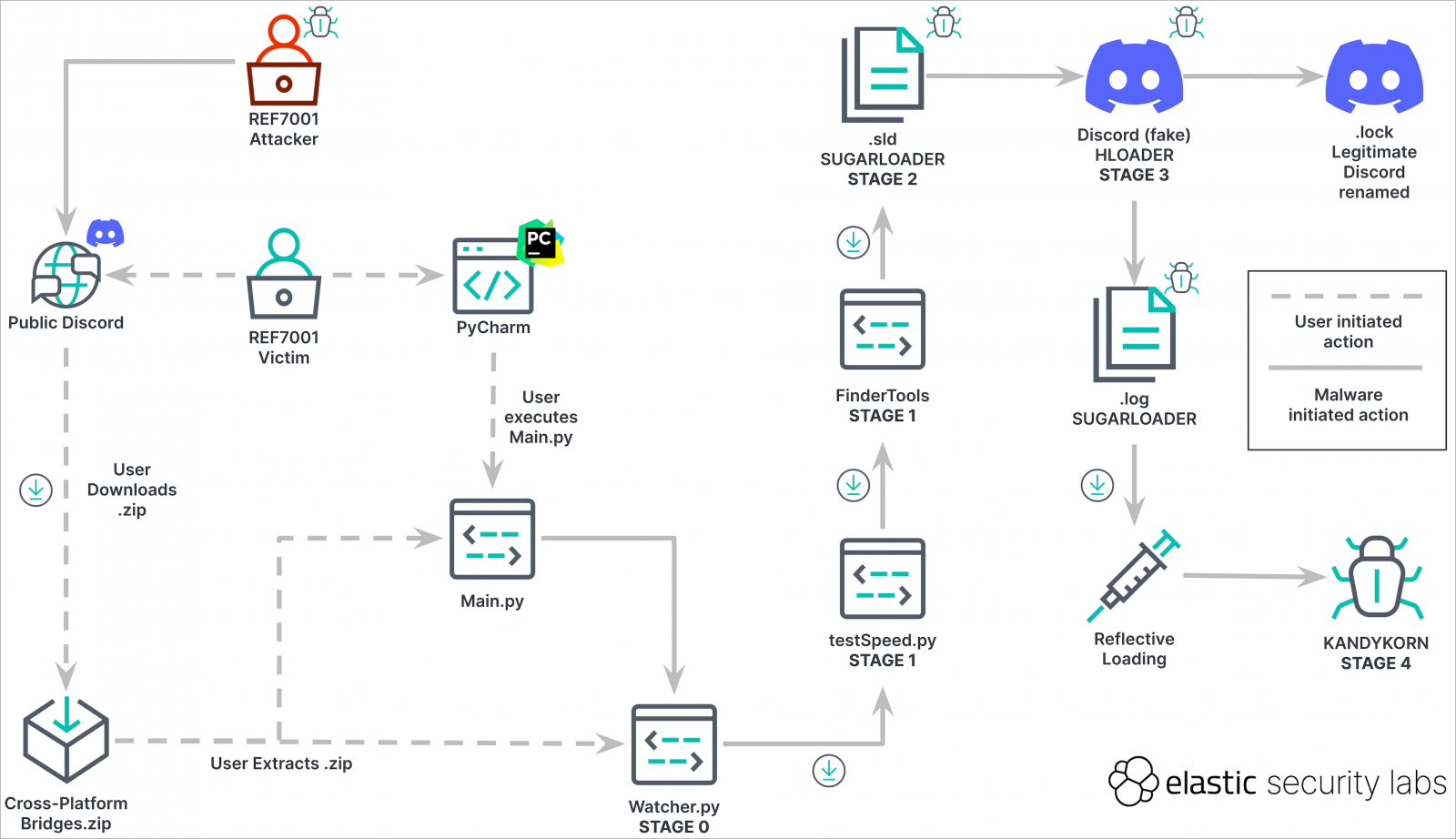

Приведенная выше блок-схема объясняет шаги, предпринимаемые вредоносным ПО для заражения и захвата компьютеров пользователей. Первоначально злоумышленники распространяли модули на основе Python через каналы Discord, выдавая себя за членов сообщества.

Атаки социальной инженерии обманом заставляют членов сообщества загрузить вредоносный ZIP-архив под названием «Cross-platform Bridges.zip», имитирующий арбитражного бота, предназначенного для автоматического получения прибыли. Однако файл импортирует 13 вредоносных модулей, которые вместе крадут информацию и манипулируют ею. В отчете говорилось:

«Мы наблюдали, как злоумышленник применил технику, которую мы ранее не видели, для достижения персистентности в macOS, известную как перехват потока выполнения».

Криптовалютный сектор остается основной целью для Lazarus, в первую очередь мотивированной финансовой выгодой, а не шпионажем, другим основным направлением их деятельности.

Существование KandyKorn подчеркивает, что macOS находится в пределах досягаемости Lazarus, демонстрируя замечательную способность группы угроз создавать сложные и незаметные вредоносные программы, специально предназначенные для компьютеров Apple.

Недавний эксплойт Unibot, популярного бота Telegram, используемого для перехвата сделок на децентрализованной бирже Uniswap, обрушил цену токенов на 40% за один час.

.@TeamUnibot кажется эксплуатируемым: эксплойтер переводит мемкоины от пользователей #unibot и прямо сейчас обменивает их на $ETH.

— Scopescan ( . ) (@0xScopescan) 31 октября 2023 г.

Текущий размер эксплойта составляет ~$560 тыс.

Адрес эксплуататора: https://t.co/ysyTmgUAit pic.Twitter.com/MF85Fdk892

Аналитическая компания Blockchain Scopescan предупредила пользователей Unibot о продолжающемся взломе, который позже был подтвержден официальным источником:

«Мы столкнулись с эксплойтом утверждения токена на нашем новом маршрутизаторе и приостановили работу маршрутизатора, чтобы устранить проблему».

Unibot обязался компенсировать всем пользователям, потерявшим средства из-за эксплойта контракта.

Журнал: Миллиардер из трущоб 2: «Топ-10… не приносит удовлетворения», — говорит Сандип Нэйвал из Polygon

Источник