MEV gain, бот для арбитражной торговли Ethereum (ETH), созданный компанией MEVbots, который утверждает, что обеспечивает пассивный доход без стресса, активно выводит средства своих пользователей через бэкдор для кражи средств.

Арбитражные боты - это программы, которые автоматизируют торговлю с целью получения прибыли на основе исторической информации о рынке. Исследование контракта MEVbots выявило бэкдор, позволяющий создателям выкачивать Эфир из кошельков пользователей.

Наш анализ подтверждает, что то, что @mevbots продвигает для так называемой "выгоды MEV", имеет бэкдор для кражи средств. Не становитесь *НЕ* его жертвой https://t.co/z2eDqMF36b. И спасибо @monkwithchaos за предупреждение https://t.co/dhSNGljoH0 pic.Twitter.com/HWfCAwbae4

- PeckShield Inc. (@peckshield) 23 сентября 2022 г.

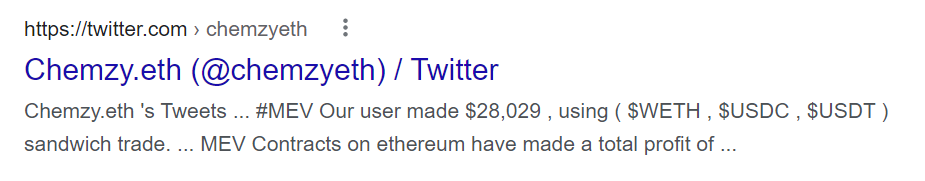

На аферу впервые указал @monkwithchaos из Crypto Twitter, а затем ее подтвердил блокчейн-исследователь Peckshield.

После этого разоблачения основной промоутер MEV @chemzyeth исчез из интернета.

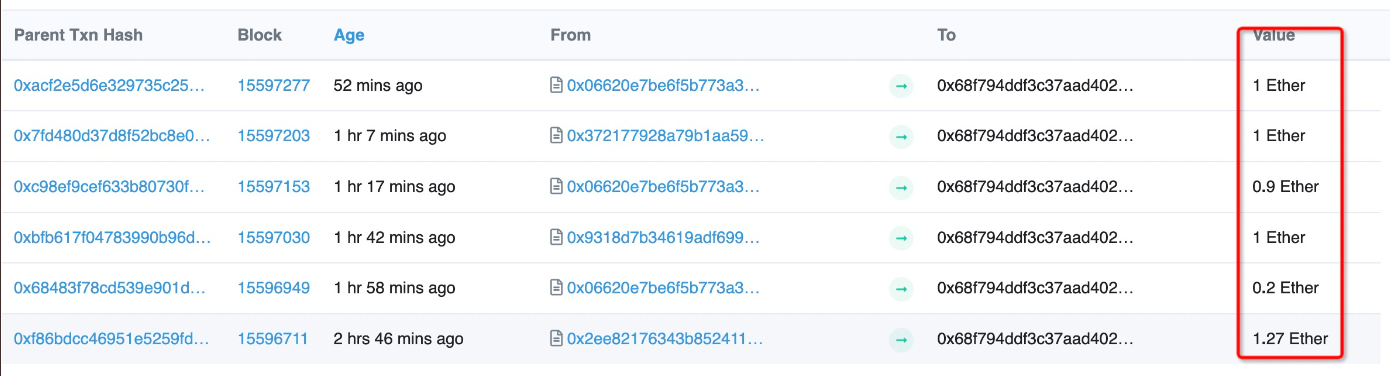

Компания Peckshield также подтвердила, что по меньшей мере шесть пользователей стали жертвами атаки бэкдора.

Однако, учитывая, что контракт все еще активен, по меньшей мере 13 000 неосмотрительных последователей MEVbots на Twitter остаются под угрозой потери своих средств.

Продолжая успех решений второго уровня, ориентированных на масштабируемость, соучредитель Ethereum Виталик Бутерин поделился своим видением протоколов третьего уровня. Он сказал:

"Трехслойная архитектура масштабирования, состоящая из наложения одной и той же схемы масштабирования на другую, как правило, работает плохо. Свертывание поверх свертывания, когда два слоя свертывания используют одну и ту же технологию, определенно не работает".

Одним из вариантов использования протоколов третьего уровня, по словам Бутерина, является "настраиваемая функциональность" - направленная на приложения, основанные на конфиденциальности, которые будут использовать zk-доказательства для отправки транзакций, сохраняющих конфиденциальность, на второй уровень.

Источник