Киберпреступники обнаружили новый способ распространения вредоносного ПО среди ничего не подозревающих пользователей, на этот раз путем манипулирования смарт-контрактами BNB Smart Chain (BSC) для сокрытия вредоносного ПО и распространения вредоносного кода.

Исследователи безопасности из Guardio Labs поделились описанием техники, известной как «EtherHiding», в отчете от 15 октября, объясняя, что атака включает в себя компрометацию веб-сайтов WordPress путем внедрения кода, который извлекает частичную полезную нагрузку из контрактов блокчейна.

Злоумышленники скрывают полезную нагрузку в смарт-контрактах Binance, по сути служа для них анонимной бесплатной хостинговой платформой.

Guardio Labs раскрывает «EtherHiding» — новую угрозу, скрывающуюся в Binances Smart Chain, технику, которая ускользает от обнаружения и нацелена на взломанные сайты WordPress. Прочтите об этом революционном методе! @BNBCHAIN #BNBChain #Кибербезопасность https://t.co/alNI5KqKUO

– Гвардио (@GuardioSecurity) 15 октября 2023 г.

Хакеры могут обновлять код и менять методы атаки по своему желанию. Самые последние атаки имели форму фальшивых обновлений браузера, когда жертвам предлагалось обновить свои браузеры, используя поддельную целевую страницу и ссылку.

Полезная нагрузка содержит JavaScript, который извлекает дополнительный код из доменов злоумышленника. В конечном итоге это приводит к полной порче сайта с помощью поддельных уведомлений об обновлениях браузера, которые распространяют вредоносное ПО.

Этот подход позволяет злоумышленникам модифицировать цепочку атак, просто заменяя вредоносный код при каждой новой транзакции блокчейна. По словам руководителя отдела кибербезопасности Guardio Labs Нати Тала и его коллеги-исследователя безопасности Олега Зайцева, это затрудняет смягчение последствий.

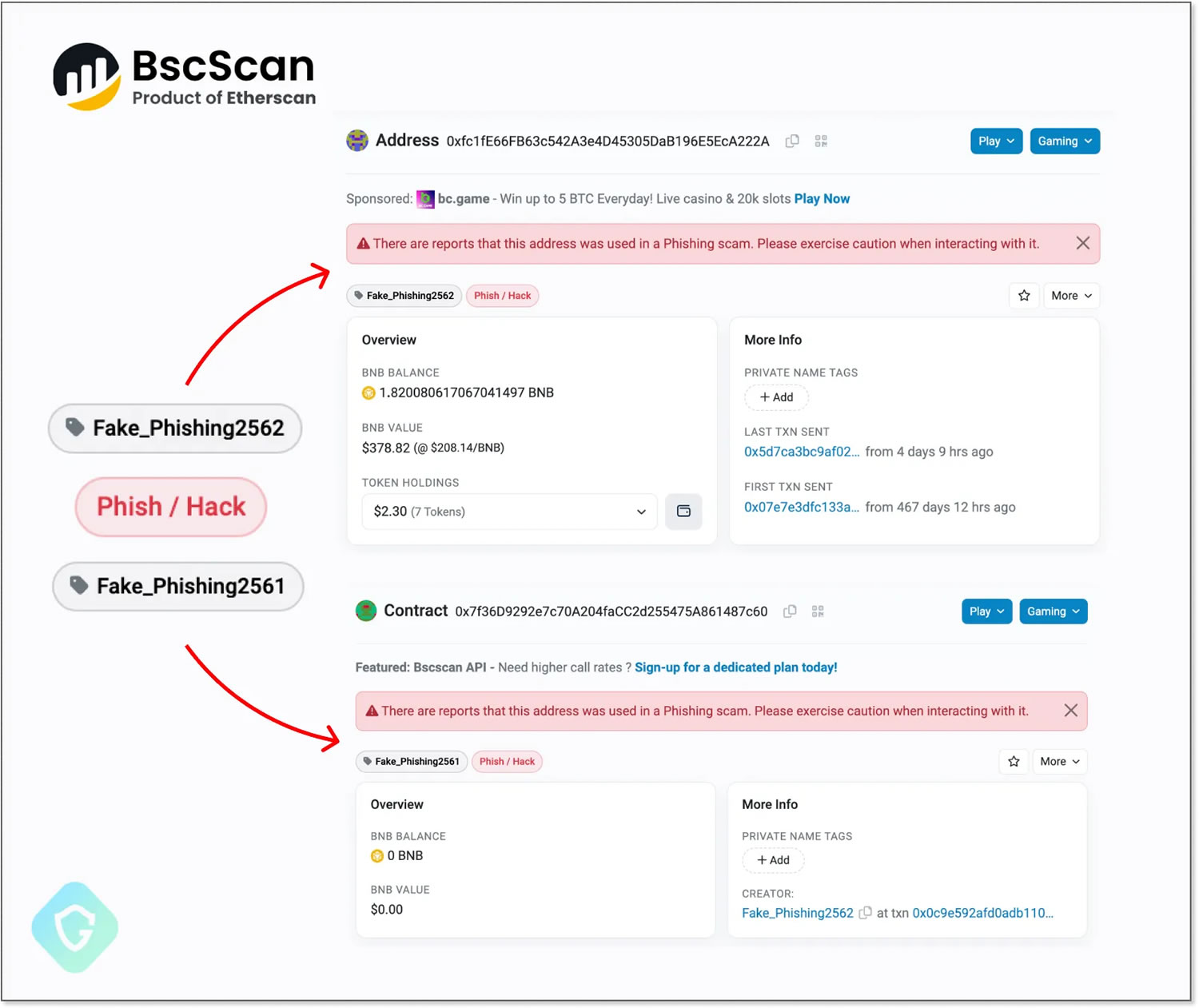

После развертывания зараженных смарт-контрактов они работают автономно. Все, что может сделать Binance, — это положиться на свое сообщество разработчиков, которое будет отмечать вредоносный код в контрактах после его обнаружения.

Гвардио заявил, что владельцам веб-сайтов, использующим WordPress, на котором работает примерно 43% всех веб-сайтов, необходимо проявлять особую бдительность в отношении собственных мер безопасности, прежде чем добавить:

«Сайты WordPress настолько уязвимы и часто подвергаются риску, поскольку они служат основными шлюзами для этих угроз, которые достигают огромного количества жертв».

Фирма пришла к выводу, что Web3 и блокчейн открывают новые возможности для беспрепятственной работы вредоносных кампаний. «Для противодействия этим возникающим угрозам необходима адаптивная защита», — говорится в заявлении.

Журнал: Блокчейн-детективы — крах Mt.Gox привел к рождению Chainaанализа

Источник